Estafas solidarias digitales: cómo funcionan, qué señales técnicas las revelan y por qué amenazan la confianza en...

Ciberseguridad

Conoce los 5 malware más peligrosos para billeteras virtuales en 2025 y aprende cómo proteger tu dinero...

La empresa líder en soluciones regulatorias basadas en Inteligencia Artificial presenta en Buenos Aires su plataforma integral...

Amazon anuncia la principal mejora de la seguridad del desplazamiento rojo, una solución popular de almacenamiento de...

Los investigadores de seguridad cibernética pueden revelar detalles sobre las vulnerabilidades actualmente parcheadas en el conector de...

Imagen: stock de obturador, Arthead. Las empresas que aceptan ciberdelincuentes en China y Rusia operan a través...

ACTUALIZACIÓN: Se ha agregado la explicación de la siguiente Apple. AltStore Pal, un mercado alternativo de aplicaciones,...

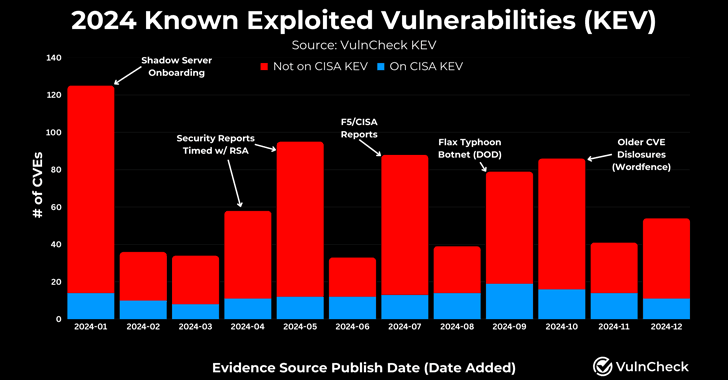

Se informó que las 768 vulnerabilidades, que fueron designadas por el identificador de CVE, aumentaron en un...

El FBI, la policía holandesa interfiere con la pandilla Phishing -Krebs ‘operador’ para la seguridad

El FBI, la policía holandesa interfiere con la pandilla Phishing -Krebs ‘operador’ para la seguridad

Esta semana, el FBI holandés y las autoridades confiscaron docenas de servidores y dominios para servicios de...