Investigadores de ciberseguridad han descubierto un módulo publicitario que pretende bloquear anuncios y sitios web maliciosos, mientras descarga sigilosamente un componente del controlador del kernel que brinda a los atacantes la capacidad de ejecutar código arbitrario con permisos elevados en hosts de Windows.

El malware, denominado HotPage, toma su nombre del instalador del mismo nombre («HotPage.exe»), según nuevos hallazgos de ESET.

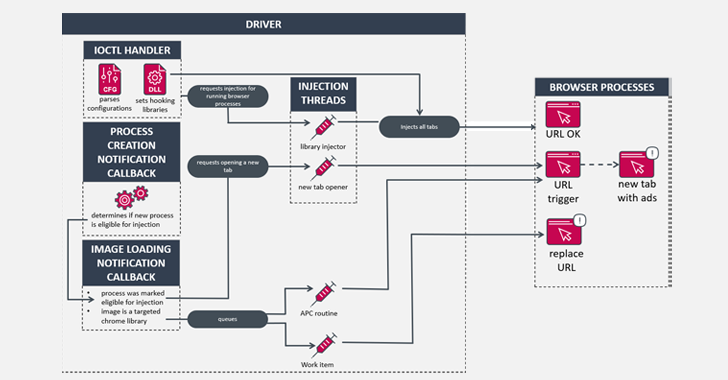

El instalador «implementa un controlador capaz de inyectar código en procesos remotos y dos bibliotecas capaces de interceptar y alterar el tráfico de la red del navegador», explica Romain Dumont, investigador de ESET. dicho en un análisis técnico publicado hoy.

“El malware puede modificar o reemplazar el contenido de una página solicitada, redirigir al usuario a otra página o abrir una nueva página en una nueva pestaña según ciertas condiciones. »

Además de aprovechar sus capacidades de interceptación de tráfico y filtrado del navegador para mostrar anuncios relacionados con juegos, está diseñado para recopilar y filtrar información del sistema a un servidor remoto asociado con una empresa china llamada Hubei Dunwang Network Technology Co., Ltd (湖北盾网网络科技有限公司).

Esto se logra mediante un controlador, cuyo objetivo principal es inyectar las bibliotecas en las aplicaciones del navegador y modificar su flujo de ejecución para cambiar la URL a la que se accede o garantizar que se redirige a la página de inicio de la nueva instancia del navegador web. una URL particular especificada en una configuración.

No es todo. La ausencia de listas de control de acceso (LCD) para el controlador significaba que un atacante con una cuenta sin privilegios podría explotarlo para obtener privilegios elevados y ejecutar código como la cuenta NT AUTHORITY\System.

«Este componente del kernel deja involuntariamente la puerta abierta para que otras amenazas ejecuten código en el nivel de privilegio más alto disponible en el sistema operativo Windows: la cuenta del sistema», dijo Dumont. “Debido a restricciones de acceso inapropiadas a este componente del kernel, cualquier proceso puede comunicarse con él y explotar su capacidad de inyección de código para apuntar a cualquier proceso desprotegido. »

Aunque se desconoce el método exacto mediante el cual se distribuye el instalador, las pruebas recopiladas por la empresa eslovaca de ciberseguridad muestran que se presentó como una solución de seguridad para cibercafés destinada a mejorar la experiencia de navegación del usuario al detener los anuncios.

El controlador integrado destaca por estar firmado por Microsoft. Se cree que la empresa china utilizó software de Microsoft requisitos de firma del código del controlador y obtuvo con éxito un certificado de Verificación Extendida (EV). Fue eliminado de la Catálogo de servidores de Windows a partir del 1 de mayo de 2024.

Los controladores en modo kernel deben estar firmados digitalmente para que el sistema operativo Windows los cargue, una importante capa de defensa erigida por Microsoft para proteger contra controladores maliciosos que podrían usarse para subvertir los controles de seguridad e interferir con los procesos del sistema.

Dicho esto, Cisco Talos reveló en julio pasado cómo los actores de amenazas nativos de habla china están explotando una falla en la política de Microsoft Windows para falsificar firmas en controladores en modo kernel.

«El análisis de este malware de apariencia bastante genérica ha demostrado, una vez más, que los desarrolladores de adware siempre están dispuestos a hacer un esfuerzo adicional para lograr sus objetivos», afirmó Dumont.

“No sólo desarrollaron un componente del kernel con un amplio conjunto de técnicas para manipular procesos, sino que también cumplieron con los requisitos impuestos por Microsoft para obtener un certificado de firma de código para su componente controlador. »