Cisco confirmó hoy que desconectó su portal público DevHub después de que un actor de amenazas filtró datos «no públicos», pero continúa afirmando que no hay evidencia de que sus sistemas hayan sido pirateados.

«Hemos determinado que los datos en cuestión residen en un entorno público DevHub, un centro de recursos de Cisco que nos permite apoyar a nuestra comunidad poniendo a disposición de los clientes códigos de software, scripts, etc. para que los utilicen según sea necesario», leemos en una prensa. liberar. declaración actualizada de Cisco.

«En este punto de nuestra investigación, hemos determinado que es posible que se hayan publicado una pequeña cantidad de archivos que no estaban autorizados para carga pública».

Cisco dice que no hay indicios de que se haya robado información personal o financiera, pero continúa investigando a qué datos se pudo haber accedido.

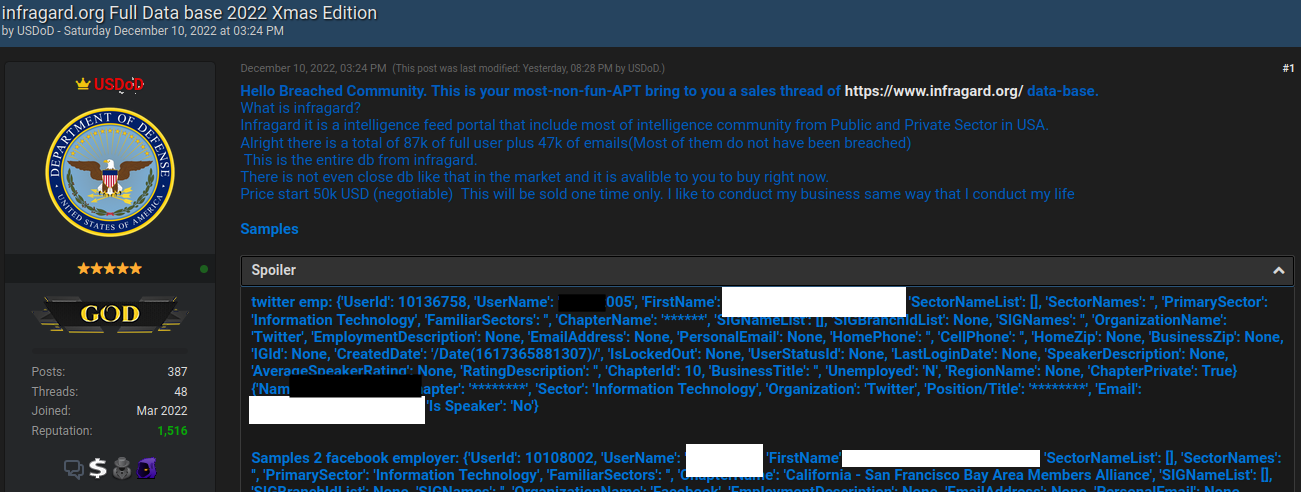

La declaración se produce después de que un actor de amenazas conocido como IntelBroker afirmara haber violado Cisco e intentado vender datos robados y código fuente a la empresa.

Fuente: BleepingComputer

BleepingComputer habló con IntelBroker sobre la supuesta infracción, que dijo que accedió a un entorno de desarrollo de Cisco de terceros a través de un token API expuesto.

Durante la investigación de Cisco, IntelBroker se sintió cada vez más frustrado cuando la empresa no reconoció un incidente de seguridad y compartió capturas de pantalla con BleepingComputer para demostrar que tenía acceso a un entorno de desarrollo de Cisco.

Estas capturas de pantalla y archivos, que también compartimos con Cisco, mostraron que el actor de amenazas tenía acceso a la mayoría, si no a todos, los datos almacenados en este portal. Estos datos incluían código fuente, archivos de configuración con credenciales de base de datos, documentación técnica y archivos SQL.

No está claro qué datos de clientes se almacenaron en estos servidores y ninguno se compartió con nosotros.

IntelBroker afirmó además haber tenido acceso continuo hasta hoy, cuando Cisco bloqueó todo acceso al portal jFrog y al entorno de desarrollo comprometidos. El actor de amenazas también afirmó haber perdido el acceso a un servidor Maven y Docker vinculado al portal DevHub, pero no compartió ninguna prueba de dicho acceso.

Cuando se le preguntó si había intentado extorsionar a Cisco para que no divulgara los datos robados, IntelBroker dijo que no lo había intentado porque probablemente no confiarían en que él cumpliría su palabra.

«No confiaría en un actor de amenazas si me pidieran dinero para no revelar mis datos, por lo que tampoco deberían hacerlo», dijo IntelBroker a BleepingComputer.

Si bien Cisco continúa afirmando que no se pirateó ningún sistema, todo lo que hemos visto indica que se pirateó un desarrollo de terceros, lo que permitió al actor malicioso robar datos.

BleepingComputer se comunicó con Cisco para hacer más preguntas sobre estas afirmaciones, pero no hubo una respuesta disponible de inmediato.