Los piratas informáticos norcoreanos están utilizando una nueva variante Linux del malware FASTCash para infectar los sistemas de pago de las instituciones financieras y realizar retiros de efectivo no autorizados.

Las variantes anteriores de FASTCash estaban dirigidas a sistemas Windows e IBM AIX (Unix), pero un nuevo informe del investigador de seguridad HaxRob revela una versión de Linux no detectada previamente que apunta a distribuciones Ubuntu 22.04 LTS.

historia de robo de dinero

LPCC advirtió por primera vez sobre el sistema de retiro de efectivo en cajeros automáticos FASTCash en diciembre de 2018, atribuyendo la actividad al grupo de piratería norcoreano respaldado por el estado conocido como «Hidden Cobra».

Según las investigaciones de la agencia, los malos actores han utilizado FASTCash en sus operaciones desde al menos 2016, robando decenas de millones de dólares por incidente en ataques simultáneos de retiro de cajeros automáticos en 30 o más países.

En 2020, el Cyber Command de EE. UU. destacó una vez más la amenaza, vinculando la reanudación de la actividad de FASTCash 2.0 con APT38 (Lazarus).

Un año después, se anunciaron acusaciones contra tres norcoreanos presuntamente involucrados en los planes, responsables de robar más de 1.300 millones de dólares de instituciones financieras de todo el mundo.

Retirar dinero desde Linux

La variante más reciente descubierto por HaxRob se envió por primera vez a VirusTotal en junio de 2023 y tiene muchas similitudes operativas con variantes anteriores de Windows y AIX.

Viene en forma de una biblioteca compartida que se inyecta en un proceso que se ejecuta en un servidor de conmutación de pagos mediante la llamada al sistema «ptrace», conectándolo a funciones de red.

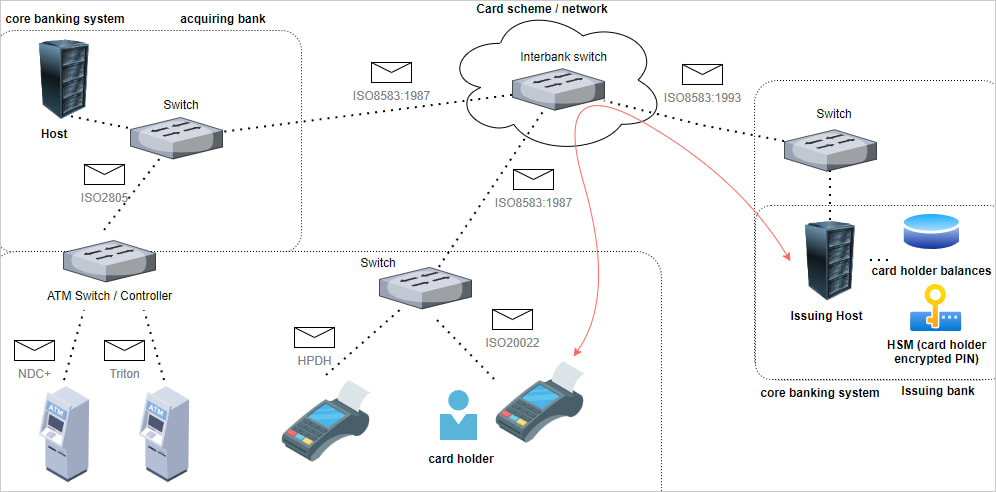

Estos conmutadores son intermediarios que gestionan la comunicación entre cajeros automáticos/terminales PoS y los sistemas centrales del banco, enrutando solicitudes y respuestas de transacciones.

El malware intercepta y manipula mensajes de transacciones ISO8583 utilizados en la industria financiera para procesar tarjetas de débito y crédito.

Específicamente, el malware apunta a mensajes sobre transacciones rechazadas debido a fondos insuficientes en la cuenta del titular de la tarjeta y reemplaza la respuesta «denegar» por «aprobar».

Fuente: doubleagent.net

El mensaje manipulado también contiene una cantidad aleatoria de dinero entre 12.000 y 30.000 liras turcas (entre 350 y 875 dólares) para autorizar la transacción solicitada.

Una vez que el mensaje manipulado se devuelve a los sistemas centrales del banco que contiene los códigos de aprobación (DE38, DE39) y el monto (DE54), el banco aprueba la transacción y una mula que actúa en nombre de los piratas informáticos retira el dinero de un cajero automático. .

En el momento de su descubrimiento, la variante Linux de FASTCash no tenía detección en VirusTotal, lo que significa que podía evadir la mayoría de las herramientas de seguridad estándar, permitiendo a los actores maliciosos realizar transacciones sin inmutarse.

HaxRob también informa que se envió una nueva versión de Windows a VT en septiembre de 2024, lo que indica que los piratas informáticos están trabajando activamente en la evolución de todos los elementos de su conjunto de herramientas.