Apple agregó una nueva característica de seguridad con la actualización iOS 18.1 lanzada el mes pasado para garantizar que los iPhone se reinicien automáticamente después de largos períodos de inactividad para volver a cifrar los datos y hacerlos más difíciles de extraer.

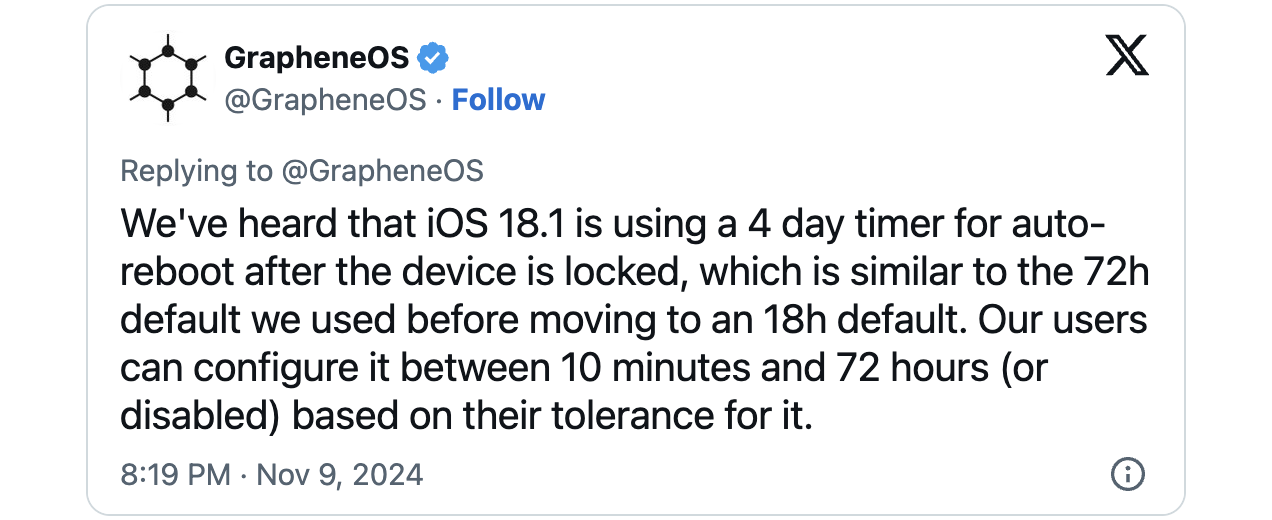

Aunque la compañía aún no ha confirmado oficialmente esta nueva característica de «reinicio en caso de inactividad», las autoridades fueron las primeras en descubrirla después de observar cómo los iPhones de los sospechosos se reiniciaban mientras estaban bajo custodia. reportado por primera vez por 404 Media.

Esto mueve los dispositivos inactivos de un estado Después del primer desbloqueo (AFU) a un estado Antes del primer desbloqueo (BFU), donde los dispositivos son más difíciles de romper usando herramientas forenses de desbloqueo de teléfonos.

Además, DFU hace que la recuperación de datos almacenados sea más difícil, si no imposible, ya que ni siquiera el propio sistema operativo puede acceder a ellos utilizando claves de cifrado almacenadas en la memoria.

«Apple agregó una función llamada» reinicio inactivo «en iOS 18.1. Esto se implementa en keybagd y la extensión del kernel AppleSEPKeyStore», según afirma Jiska Classen, investigadora del Hasso-Plattner-Institut. explicar.

«Esto parece no tener nada que ver con el estado del teléfono/red inalámbrica. El almacén de claves se utiliza al desbloquear el dispositivo. Así que si no desbloqueas tu iPhone por un tiempo… ¡se reiniciará!»

En pocas palabras, en los dispositivos iOS, todos los datos se cifran utilizando una clave de cifrado creada durante la primera instalación/configuración del sistema operativo.

GrapheneOS le dijo a BleepingComputer que cuando se desbloquea un iPhone mediante un PIN o datos biométricos, como Face ID, el sistema operativo carga las claves de cifrado en la memoria. Después de eso, cuando sea necesario acceder a un archivo, se descifrará automáticamente utilizando estas claves de cifrado.

Sin embargo, después de que un iPhone se reinicia, entra en un estado «inactivo» y ya no almacena claves de cifrado en la memoria. Por lo tanto, no hay forma de descifrar los datos, lo que los hace mucho más resistentes a los intentos de piratería.

Si las fuerzas del orden o los delincuentes obtienen acceso a un dispositivo ya bloqueado, pueden utilizar exploits para evitar la pantalla de bloqueo. Dado que las claves de descifrado siempre se cargan en la memoria, pueden acceder a todos los datos del teléfono.

Reiniciar el dispositivo después de un período de inactividad borrará automáticamente las claves de la memoria y evitará que las autoridades o los delincuentes accedan a los datos de su teléfono.

Un portavoz de Apple no estuvo disponible de inmediato para hacer comentarios cuando BleepingComputer lo contactó anteriormente.