Censys advierte que más de 1,5 millones de instancias del agente de transferencia de correo (MTA) Exim no están parcheadas contra una vulnerabilidad crítica que permite a los actores de amenazas eludir los filtros de seguridad.

Seguimiento como CVE-2024-39929 y corregido por los desarrolladores de Exim en MiércolesLa falla de seguridad afecta a las versiones de Exim hasta la versión 4.97.1 inclusive.

La vulnerabilidad se debe a un análisis inadecuado de los nombres de archivo de encabezado RFC2231 de varias líneas, lo que puede permitir a atacantes remotos entregar archivos adjuntos ejecutables maliciosos a los buzones de correo de los usuarios finales omitiendo el $mime_nombredearchivo Mecanismo de protección contra bloqueo de extensión.

«Si un usuario descargó o ejecutó uno de estos archivos maliciosos, el sistema podría verse comprometido», advirtió Censys, y agregó que «hay una prueba de concepto disponible, pero aún no se conoce ninguna explotación activa».

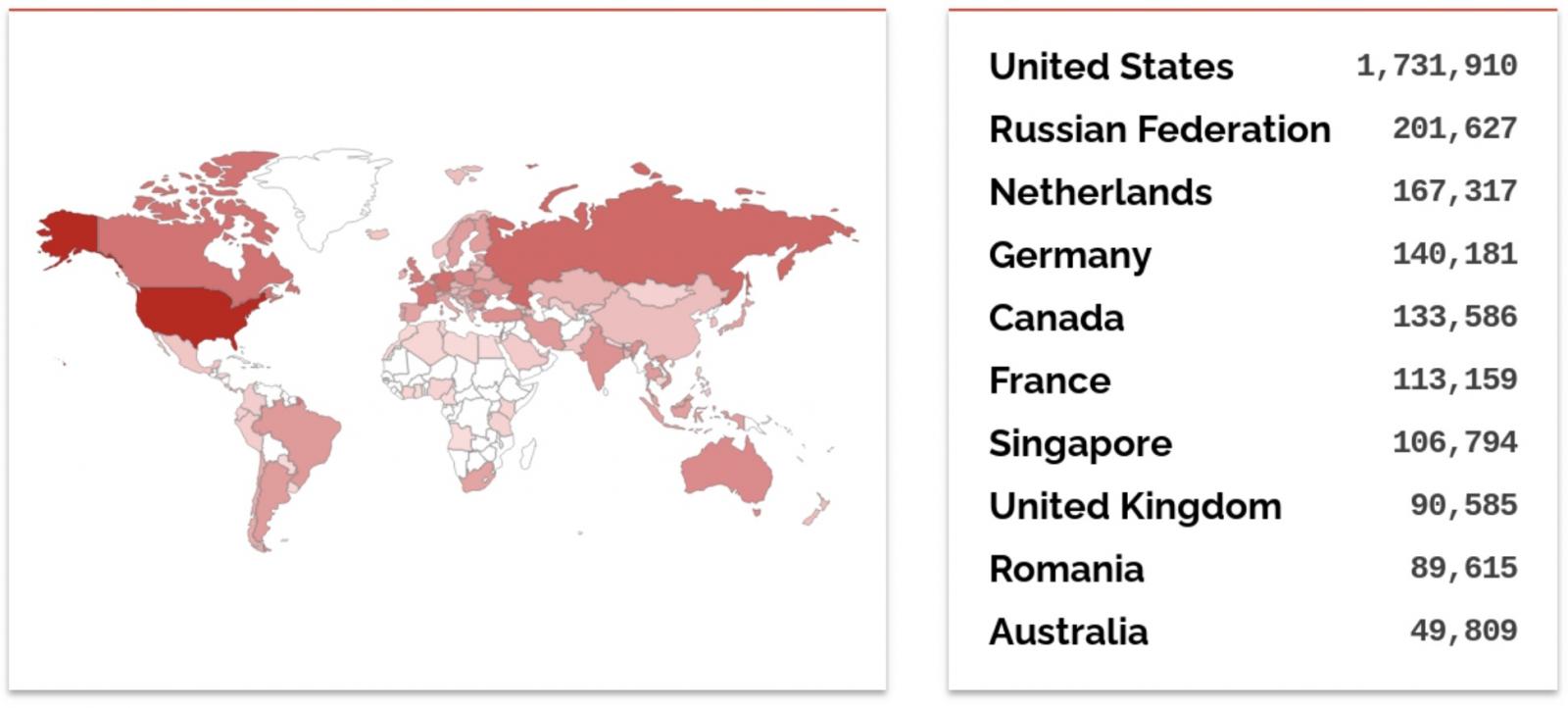

“Al 10 de julio de 2024, Censys observa 1.567.109 servidores Exim expuestos públicamente que ejecutan una versión potencialmente vulnerable (4.97.1 o anterior), concentrados principalmente en Estados Unidos, Rusia y Canadá”, dijo la compañía. agregado.

Los destinatarios del correo electrónico aún tendrán que ejecutar el archivo adjunto malicioso para verse afectados, pero la falla permite a los actores maliciosos eludir los controles de seguridad basados en las extensiones de archivo. Esto les permite entregar archivos riesgosos que normalmente están bloqueados, como archivos ejecutables, a los buzones de correo de sus objetivos.

Se recomienda a los administradores que no puedan actualizar Exim inmediatamente que restrinjan el acceso remoto a sus servidores desde Internet para bloquear los intentos de explotación entrantes.

Millones de servidores expuestos en línea

Los servidores MTA, como Exim, suelen ser blanco de ataques porque casi siempre son accesibles a través de Internet, lo que facilita encontrar posibles puntos de entrada a la red de un objetivo.

Exim es también el MTA predeterminado de Debian Linux y es el software MTA más popular del mundo, basado en un investigación del servidor de correo desde principios de mes.

Según la encuesta, más del 59% de los 409.255 servidores de correo electrónico accesibles en Internet durante la encuesta ejecutaban Exim, lo que representa poco más de 241.000 instancias de Exim.

Además, según un Buscar ShodanActualmente hay más de 3,3 millones de servidores Exim expuestos online, la mayoría en Estados Unidos, seguidos de Rusia y los Países Bajos. Censys descubrió 6.540.044 servidores de correo públicos en línea, de los cuales 4.830.719 (aproximadamente el 74%) ejecutaban Exim.

La Agencia de Seguridad Nacional (NSA) reveló en mayo de 2020 que el famoso grupo de piratería militar ruso Sandworm había estado explotando una vulnerabilidad crítica de Exim CVE-2019-10149 (denominada El regreso del WIZard) desde al menos agosto de 2019.

Más recientemente, en octubre, los desarrolladores de Exim parchearon tres días cero divulgados a través de la Iniciativa de Día Cero (ZDI) de Trend Micro, y uno de ellos (CVE-2023-42115) expuso millones de servidores Exim expuestos a Internet a ataques RCE de autenticación previa. .