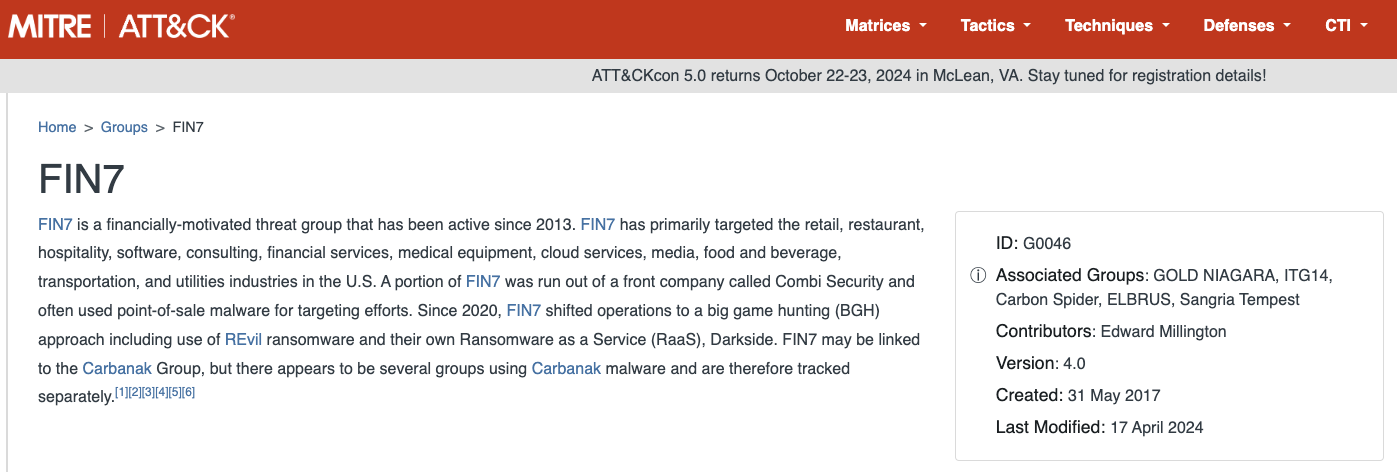

El grupo de cibercrimen con sede en Rusia, apodado “Fin7”, conocido por sus ataques de phishing y malware que han costado a las organizaciones víctimas aproximadamente 3 mil millones de dólares en pérdidas desde 2013, fue declarado muerto el año pasado por las autoridades estadounidenses. Pero los expertos dicen que Fin7 ha vuelto a la vida en 2024, creando miles de sitios web que imitan una variedad de empresas de medios y tecnología, con la ayuda de Soluciones de industrias Starkun proveedor de hosting en expansión que es una fuente persistente de ciberataques contra los enemigos de Rusia.

En mayo de 2023, el Fiscal Federal para el Estado de Washington declarado “Fin7 ya no es una entidad”, después de que los fiscales consiguieran condenas y penas de prisión contra tres hombres que resultaron ser piratas informáticos o ejecutivos de alto nivel de Fin7. Es una declaración audaz contra un grupo que el Departamento de Justicia de Estados Unidos ha descrito como una empresa criminal con más de 70 personas organizadas en unidades y equipos de negocios separados.

Los primeros signos del resurgimiento de Fin7 aparecieron en abril de 2024, cuando Mora escribió sobre una intrusión en una importante empresa de automóviles que comenzó con Malware servido por un ataque de typosquatting Dirigido a personas que buscan una herramienta de análisis de red popular y gratuita.

Hoy, investigadores de la empresa de seguridad. Empuje silencioso decir Desarrollaron una forma de mapear la creciente infraestructura de cibercrimen de Fin7, que incluye más de 4.000 hosts que utilizan una variedad de exploits, desde typosquatting y trampas publicitarias hasta extensiones de navegador maliciosas y dominios de phishing.

Silent Push dijo que encontró dominios Fin7 dirigidos a marcas o suplantándolas, incluidas American Express, Energía de afinidad, mesa de aire, aliado, Desarrollador de Android, Asanas, bitwarden, Bloomberg, Cisco (Webex), cnn, Costco, buzón, Gramática, Google, Ir a.com, harvard, Lexis Nexis, Meta, microsoft 365, Camino medio, netflix, Paycor, libros rápidos, Acelerar, Reuters, Banco de las Regiones Onepass, RuPay, SAP (Ariba), trezor, Gorjeo/X, Wall Street Journal, WestlawY ZoomEntre otros.

Zach Edwardsanalista senior de amenazas en Silent Push, dijo que muchos dominios Fin7 son sitios web de apariencia inocua para empresas genéricas que a veces incluyen texto de plantillas de sitios web predeterminadas (el contenido de estos sitios a menudo no tiene nada que ver con la actividad o misión declarada de la entidad ).

Edwards dijo que Fin7 hace esto para «envejecer» los dominios y darles una reputación positiva o al menos benigna antes de que finalmente se conviertan para su uso en el alojamiento de páginas de phishing de marcas específicas.

«Les tomó de seis a nueve meses crecer, pero desde enero de este año han estado en excelente forma, construyendo una infraestructura de phishing gigante y dominios obsoletos», dijo Edwards sobre el grupo de cibercrimen.

En ataques tipográficos, Fin7 registra dominios similares a herramientas populares de software gratuito. Estos dominios similares luego se anuncian en Google para que los enlaces patrocinados a estos dominios aparezcan de manera destacada en los resultados de búsqueda, generalmente encima de la fuente legítima del software en cuestión.

Un sitio malicioso que se hacía pasar por FreeCAD apareció de manera destacada como resultado patrocinado en los resultados de búsqueda de Google a principios de este año.

Según Silent Push, el software actualmente objetivo de Fin7 incluye 7 cremalleras, Masilla, Visor de PDF protegido, AIMP, Bloc de notas++, Escáner IP avanzado, Cualquier oficina, pgAdmin, AutoDesk, bitwarden, proxy de descanso, Pitón, Texto sublimeY Nodo.js.

En mayo de 2024, la empresa de seguridad eSentire prevenido que Fin7 fue descubierto usando anuncios patrocinados de Google para mostrar ventanas emergentes que invitan a los usuarios a descargar extensiones de navegador falsas que instalan malware. Malwarebytes blogueó sobre una campaña similar en abril, pero no atribuyó la actividad a ningún grupo en particular.

Una ventana emergente en un dominio tipográfico de Thomson Reuters que indica a los visitantes que necesitan instalar una extensión del navegador para ver contenido de noticias.

Edwards dijo que Silent Push descubrió los nuevos dominios de Fin7 después de escuchar a una organización que había sido atacada por Fin7 en años anteriores y sospechaba que el grupo estaba activo nuevamente. Una búsqueda de servidores que coincidieran con el perfil conocido de Fin7 reveló sólo un sitio activo. Pero Edwards dijo que un sitio apuntaba a muchas otras propiedades de Fin7 en Stark Industries Solutions, un gran proveedor de alojamiento que se materializó apenas dos semanas antes de que Rusia invadiera Ucrania.

Como escribió KrebsOnSecurity en mayo, Stark Industries Solutions se está utilizando como base para oleadas tras oleadas de ciberataques contra Ucrania, vinculados con agencias militares y de inteligencia rusas.

«FIN7 alquila una gran cantidad de propiedad intelectual exclusiva de Stark Industries», dijo Edwards. “Nuestros analistas han descubierto numerosas propiedades intelectuales de Stark Industries que se dedican exclusivamente a alojar la infraestructura FIN7. »

Fin7 alguna vez fue conocido por operar detrás de empresas falsas de ciberseguridad, con nombres como Seguridad combinada Y Bastión seguro – que solían hacer contratar expertos en seguridad para ayudar con los ataques de ransomware. Uno de los nuevos dominios Fin7 identificados por Silent Push es cibernubesec[.]conque promete “hacer crecer su negocio con nuestras soluciones de TI, ciberseguridad y nube”.

La falsa empresa de seguridad Fin7 Cybercloudsec.

Al igual que otros grupos de phishing, Fin7 está aprovechando las noticias y actualmente se dirige a los turistas que viajan a Francia para los Juegos Olímpicos de verano a finales de este mes. Entre los nuevos dominios Fin7 descubiertos por Silent Push se encuentran varios sitios que realizan phishing a personas que buscan entradas para el Louvre.

«Creemos que este estudio muestra claramente que Fin7 ha regresado y está creciendo rápidamente», dijo Edwards. “Esperamos que las autoridades tomen nota y vuelvan a poner a Fin7 en su radar para tomar medidas coercitivas adicionales, y que varios de nuestros competidores puedan capturar este grupo y expandir su infraestructura a todo o a una gran parte de él. »

Otras lecturas:

Stark Industries Solutions: un martillo de hierro en la nube.

Una inmersión profunda en Fin7 en 2022 de la empresa suiza de inteligencia sobre amenazas Prodaft (PDF).