Tres hombres en el Reino Unido se declararon culpables de operar otp[.]agenciaun servicio en línea que alguna vez fue popular y que ayudó a los atacantes a interceptar códigos de acceso de un solo uso (OTP) que muchos sitios web requieren como segundo factor de autenticación además de las contraseñas.

Lanzada en noviembre de 2019, OTP Agency era un servicio para interceptar contraseñas de un solo uso necesarias para iniciar sesión en varios sitios web. Los estafadores que previamente habían robado las credenciales de la cuenta bancaria de una persona podían ingresar el número de teléfono y el nombre del objetivo, y el servicio iniciaría una llamada telefónica automática al objetivo para alertarlo de actividad no autorizada en su cuenta.

La llamada solicitaba al objetivo que ingresara un código de acceso único generado por la aplicación móvil de su teléfono, y luego el código se transmitía al panel de usuario del estafador en el sitio web de la agencia OTP.

A declaración publicado el 30 de agosto por el periódico británico Agencia Nacional contra el Crimen (NCA) dijo que tres hombres se declararon culpables de dirigir la agencia OTP: Callum Picari22, de Hornchurch, Essex; Vijayasidhurshan Vijayanathan21, de Aylesbury, Buckinghamshire; Y Aza Siddeeque19, de Milton Keynes, Buckinghamshire.

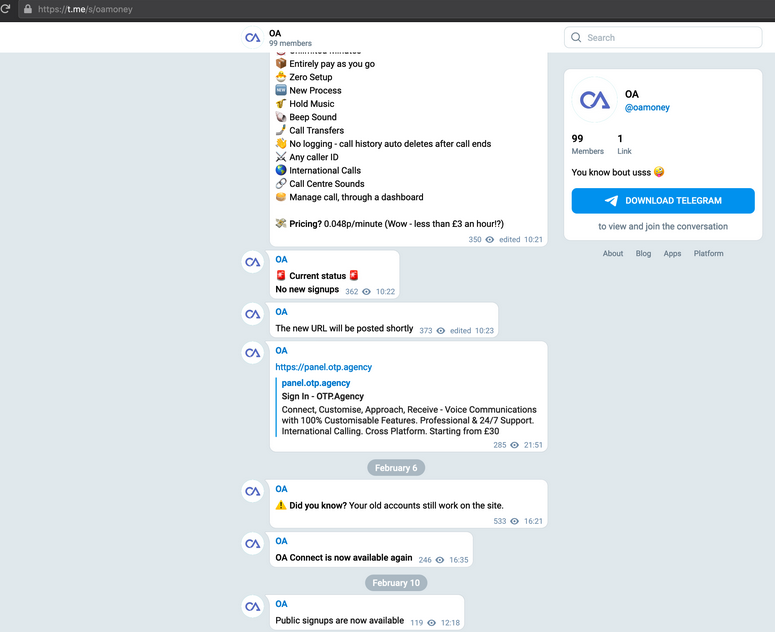

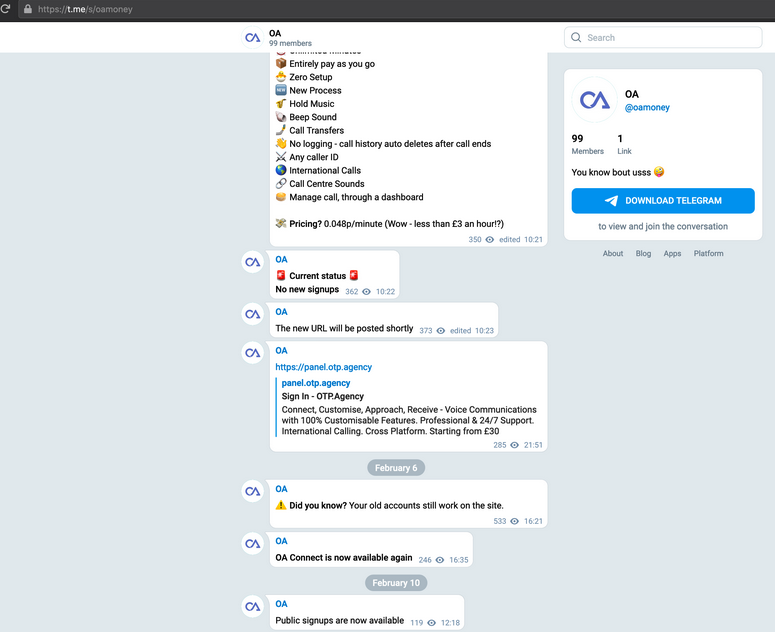

KrebsOnSecurity presentó a la agencia OTP en un artículo de febrero de 2021 sobre arrestos vinculados a otro servicio de phishing con sede en el Reino Unido. Alguien que decía representar a la agencia OTP publicó varios comentarios sobre el artículo, en los que afirmaba que el artículo era difamatorio y que era un servicio antifraude legítimo. Sin embargo, el canal Telegram del servicio dejó claro que sus propietarios crearon la agencia OTP con un objetivo en mente: ayudar a sus clientes a tomar el control de las cuentas online.

Horas después de esta publicación, la agencia OTP cerró su sitio web y anunció que cerraría sus puertas y eliminaría su base de datos de usuarios. La NCA dijo que la historia de febrero de 2021 provocó un intercambio de mensajes de pánico entre Picari y Vijayanathan:

Picari dijo: Amigo, estamos en un gran problema… Vas a hacer que me arresten… Amigo, borra la discusión.

Vijayanathan: ¿Estás seguro?

Picari: Hay tanta evidencia ahí

Vijayanathan: ¿Estás 100% seguro?

Picari: Esto es tan incriminatorio… Miren y busquen «fraude»… Piensen en todas las pruebas… que no podemos encontrar… en el chat de la OTP… encontrarán

Vijayanathan: Exacto, si cerráramos TODO

Picari: Fueron a nuestra primera publicación… Parecemos incriminatorios… Si cerramos… Yo digo que borre el chat… Nuestro chat es 100% un fraude.

Vijayanathan: Cualquiera con cerebro le dirá que se detenga aquí y siga adelante.

Picari: Sólo porque lo cerramos no significa que no lo hicimos… Pero borrar nuestro chat… arruinará sus investigaciones… No hay nada fraudulento en el sitio.

A pesar de la eliminación de su canal de Telegram, OTP Agency ha tenido visibles dificultades para desprenderse de sus clientes (y/o de su dinero). En lugar de cerrar sus puertas como sabiamente aconsejó Vijayanathan, unos días después, la Agencia OTP se comunicaba con sus clientes en un nuevo canal de Telegram, ofreciendo una nueva página de inicio de sesión y asegurando a los clientes existentes que sus nombres de usuario, palabras, contraseñas y saldos seguirían siendo los mismos.

La agencia OTP, inmediatamente después de su cierre inicial, informa a los clientes que sus credenciales existentes seguirán funcionando.

Pero este resurgimiento no durará mucho. La NCA dijo que el sitio fue desconectado menos de un mes después, cuando el trío fue arrestado. Los investigadores de la NCA dijeron que más de 12.500 personas fueron atacadas por los usuarios de la Agencia OTP en los 18 meses que el servicio estuvo activo.

Picari fue el propietario, desarrollador y principal beneficiario del servicio. Su información personal y la propiedad de la Agencia OTP se revelaron en febrero de 2020 en un «dox» publicado en el ahora desaparecido foro sobre cibercrimen en inglés Raidforums. La NCA dijo que comenzó a investigar el servicio en junio de 2020.

Operadores de agencias OTP que se declararon culpables de ejecutar el servicio; Aza Siddeeque, Callum Picari y Vijayasidhurshan Vijayanathan.

Es posible que la Agencia OTP haya desaparecido, pero varios otros servicios de interceptación OTP similares todavía están en funcionamiento y aceptan nuevos clientes, incluido un servicio de larga duración introducido por KrebsOnSecurity en septiembre de 2021 llamado SMSRanger. Más información sobre SMSRanger en un artículo futuro.

Los mensajes de texto, correos electrónicos y llamadas telefónicas que advierten a los destinatarios sobre un posible fraude se encuentran entre las estafas más comunes. Si alguien (o algo) te llama diciendo que trabaja para tu banco o te pide que proporciones información personal o financiera, no respondasCuelga, punto.

Si la llamada le preocupa la seguridad e integridad de su cuenta, verifique el estado de la cuenta en línea o llame a su institución financiera, idealmente usando un número de teléfono del sitio web del banco o el reverso de su tarjeta de pago.

Lectura adicional: En caso de duda, cuelgue, mire hacia arriba y vuelva a llamar