El Puerto de Seattle, la agencia gubernamental de Estados Unidos que supervisa el puerto y el aeropuerto de Seattle, confirmó el viernes que la operación del ransomware Rhysida estuvo detrás de un ciberataque que afectó sus sistemas durante las últimas tres semanas.

La agencia reveló el 24 de agosto que el ataque la obligó a aislar algunos de sus sistemas críticos para limitar el impacto. La falla informática resultante interrumpió los sistemas de check-in de reservas y retrasó vuelos en el Aeropuerto Internacional Seattle-Tacoma.

Ahora, tres semanas después de la divulgación inicial, el puerto ha confirmado oficialmente que la infracción de agosto fue un ataque de ransomware coordinado por las filiales de ransomware de Rhysida.

“Este incidente fue un ataque de ransomware llevado a cabo por la organización criminal conocida como Rhysida. Desde hoy no se ha observado ninguna nueva actividad no autorizada en los sistemas del puerto. Sigue siendo seguro viajar desde el Aeropuerto Internacional Seattle-Tacoma y utilizar las instalaciones marítimas del Puerto de Seattle”, dijo. dicho en un comunicado de prensa.

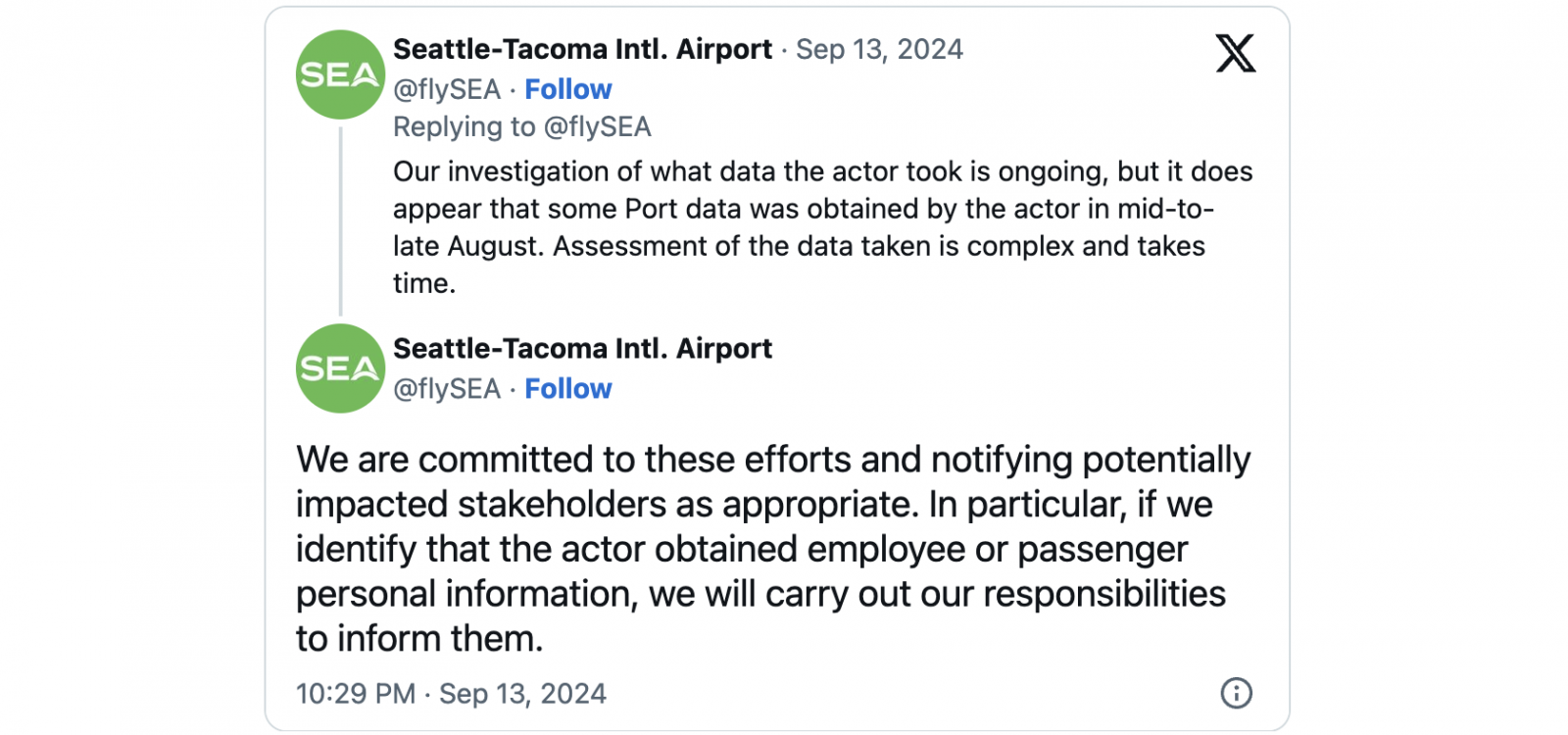

“Nuestra investigación determinó que el actor no autorizado pudo acceder a ciertas partes de nuestros sistemas informáticos y pudo cifrar el acceso a ciertos datos. »

La decisión del puerto de desconectar los sistemas y la banda de ransomware que encriptó aquellos que no fueron aislados a tiempo provocó interrupciones que afectaron a varios servicios y sistemas, incluidos equipaje, quioscos de facturación, emisión de billetes, Wi-Fi, vallas publicitarias para pasajeros, sitio web del Puerto de Seattle, flySEA. aplicación y estacionamiento reservado.

Aunque el puerto ya volvió a poner en línea la mayoría de los sistemas afectados durante la semana, todavía está trabajando para restaurar otros servicios clave, como el sitio web del Puerto de Seattle, el SEA Visitor Pass, esperando la TSA y el acceso a la aplicación flySEA ( a menos que se haya descargado antes del ataque de ransomware de agosto).

El puerto también decidió no ceder a las demandas de la banda de ransomware de pagar por un descifrador, a pesar de que los atacantes probablemente publicarían los datos robados entre mediados y finales de agosto en su sitio de filtración en la web oscura.

«El Puerto de Seattle no tiene intención de pagar a los perpetradores del ciberataque a nuestra red», dijo el director ejecutivo del Puerto de Seattle, Steve Metruck. “Pagar a la organización criminal no reflejaría los valores del puerto ni nuestro compromiso de gestionar sabiamente el dinero de los contribuyentes. »

Rhysida es una operación de ransomware como servicio (RaaS) relativamente nueva que surgió en mayo de 2023 y rápidamente ganó notoriedad después de piratear la Biblioteca Británica y el Ejército de Chile.

El Departamento de Salud y Servicios Humanos de Estados Unidos (HHS) ha vinculado a Rhysida con ataques a instalaciones de atención médica. Al mismo tiempo, CISA y el FBI han advertido que este grupo de ciberdelincuentes también está detrás de numerosos ataques oportunistas dirigidos a víctimas de una amplia gama de otras industrias.

Por ejemplo, en noviembre, Rhysida hackeó Insomniac Games, filial de Sony, y filtró 1,67 TB de documentos a la web oscura después de que el estudio de juegos se negara a pagar un rescate de 2 millones de dólares.

Sus subsidiarias también violaron la ley de telecomunicaciones de la ciudad de Columbus, Ohio, MarineMax (el minorista de yates y embarcaciones de recreo más grande del mundo) y Singing River Health System. Este último advirtió a casi 900.000 personas que sus datos habían sido robado durante un ataque de ransomware Rhysida en agosto de 2023.